NIS-2 und ISO 27001 in der Industrie parallel umsetzen: Wie Compliance-Software OT, Werke und Nachweise steuerbar macht

Mehrere Werke, IT und OT, dazu Anforderungen an die Lieferkette: In der Industrie entsteht erhöhter Aufwand selten durch einzelne Maßnahmen, sondern durch fehlende Steuerbarkeit über Standorte hinweg. Wer NIS-2 und ISO 27001 parallel umsetzen muss, braucht eine Compliance-Software, die beide Regelwerke in einem System abbildet – ohne Doppelpflege.

Erfahren Sie, wie Sie NIS-2 und ISO 27001 in einem Setup für mehrere Regelwerke softwaregestützt zusammenführen: mit einem Strukturmodell für Werke, Systeme, Dienstleister und Abhängigkeiten, zentral geführten Maßnahmen mit Richtlinien-Zuordnung und einem Nachweis-Set, das für Prüfer und Management gleichermaßen nutzbar ist.

Ausgangslage im Industrie-Alltag: Werkrealität, OT, Lieferkette, Verantwortlichkeiten

Im produzierenden Gewerbe entsteht der größte Aufwand dort, wo IT-Security auf Werkrealität trifft: Schichtbetrieb, Wartungsfenster, Altanlagen und viele externe Parteien. Das prägt, welche Probleme zuerst „weh tun“ und woran Software in der Praxis gemessen werden.

- Verfügbarkeit ist ein Produktionsfaktor: Maßnahmen werden nicht daran bewertet, ob sie „theoretisch perfekt“ sind, sondern ob sie bei laufender Produktion funktionieren. Typisch sind Kompromisse bei Patch-Zyklen, Segmentierung und Remote-Zugriff – und genau diese Kompromisse müssen sauber entschieden und nachweisbar dokumentiert werden.

- OT und IT haben unterschiedliche Takte: In der OT gibt es oft keine sauberen Asset-Listen, keine Standard-Images, keine kurzen Change-Fenster. Gleichzeitig laufen Office-IT, Cloud-Dienste und klassische Security-Stacks. Die Reibung entsteht, wenn Zuständigkeiten unklar sind: Wer verantwortet den Remote-Zugang am Wochenende? Wer genehmigt Ausnahmen für eine Anlage?

- Lieferkette ist ein Dauerprozess: Aufgaben entstehen an mehreren Stellen – oft angestoßen durch Richtlinien-Anforderungen: aus Vorgaben von Kunden/OEMs (Sie müssen belegen) sowie bei Ihrer eigenen Dienstleister- und Lieferantensteuerung (Sie müssen steuern und nachhalten). Praktisch sind das wiederkehrende Reviews, Nachweise, Vertragsauflagen, Subdienstleister-Transparenz und Exit-Pläne – mit dem Anspruch, den Status jederzeit konsistent ausgeben zu können.

- Führungsaufgabe heißt klare Zuständigkeiten und Entscheidungen: Verantwortlichkeiten, Prioritäten und Ressourcen müssen nachvollziehbar festgelegt werden. Geschäftsführung und Werkleitung geben Scope, kritische Services und Ausnahmen frei und stellen Kapazitäten bereit. IT-, OT- und Security-Teams setzen um und dokumentieren Wirksamkeit. Ohne diese Führung entstehen je Werk unterschiedliche Regeln, Prozesse und Nachweise.

Was Sie daraus mitnehmen sollten: Eine Software muss Multi-Plant-Realität abbilden (Werk-Hierarchie, Rollen, Ausnahmen) und die Lieferkettenverantwortung in praxistauglichen Prozessen abbilden (Register, Reviews, Nachweise), damit Abstimmungsaufwand und Sonderlisten reduziert werden.

NIS-2 und ISO 27001 zusammenführen: Wo Doppelaufwand entsteht – und wie Software hilft

Wenn Sie bereits ein ISMS nach ISO 27001 betreiben oder aufbauen, haben Sie für NIS-2 einen großen Teil der Basis schon im Haus: Rollen, Risikoansatz, Controls, Wirksamkeitsnachweise, interne Reviews. Der Mehraufwand entsteht in der Industrie selten, weil „neue Controls“ erfunden werden müssen, sondern weil Controls und Nachweise nicht in einer durchgängigen Logik zusammenlaufen – über Werke hinweg – inklusive IT/OT, Lieferkette sowie Melde- und Nachweisprozessen.

Typische Doppelaufwände im Multi‑Richtlinien‑Setup (ISO 27001 + NIS‑2)

Viele NIS‑2‑Pflichten lassen sich über ein sauber betriebenes ISMS (ISO 27001) bereits abdecken. Doppelaufwand entsteht meist dort, wo das ISMS nicht als „Single Source of Truth“ genutzt wird, sondern NIS‑2 parallel organisiert wird.

- ISO‑ISMS vs. NIS‑2‑To‑do‑Liste: ISO‑Controls (inkl. SoA) leben im ISMS, NIS‑2‑Pflichten werden zusätzlich in einer separaten Maßnahmenliste gepflegt. Ergebnis: zwei Statusstände, zwei Priorisierungen, Streit darüber, was „erledigt“ ist.

- Nachweise ohne eindeutige Klammer: Nachweise existieren, sind aber nicht sauber an Control, Werk/Scope, Version und Freigabe gekoppelt. Dann wird bei jeder Anfrage erneut „zusammengesucht“.

- Lieferkette nicht im ISMS‑Takt: Lieferantenbewertungen laufen isoliert (Einkauf/Legal/IT). Ohne gemeinsames Register fehlen Tiering/Kritikalität, Re‑Assessments, Subdienstleister‑Transparenz und Exit‑Artefakte – obwohl ISO 27001 diese Governance grundsätzlich trägt.

- OT‑Kompromisse nicht steuerbar: In der OT werden Abweichungen (Patchfenster, Segmentierung, Fernwartung) pragmatisch gelöst, aber nicht als genehmigte Ausnahme mit Kompensation und Laufzeit geführt. Später fehlt die konsistente Begründung – standortübergreifend.

Incident‑Handling ohne „NIS‑2‑Sicht“: ISO 27001 fordert Incident‑Management als Prozess. Für NIS‑2 braucht derselbe Prozess zusätzlich klare Trigger (Signifikanz), Entscheidungswege, Zeitlinie und meldefähige Dokumentation. Wenn das nicht integriert ist, entstehen Parallelprotokolle und Lücken.

Was eine Software konkret leisten muss, damit ISO 27001 NIS‑2 „mitzieht“

- ISMS als zentrales Instrument: Controls/SoA, Maßnahmen und Nachweise werden in einem System geführt; NIS‑2 wird im selben System angedockt, statt parallel in einer zweiten Liste gepflegt.

- Richtlinien‑Mapping als Systemlogik: Controls bleiben die Quelle und werden auf NIS‑2‑Pflichten gemappt (inkl. Lieferkette, Incident‑Response). Ein Nachweis kann mehreren Pflichten/Richtlinien zugeordnet werden.

- Werk‑ und Scope‑Fähigkeit: Status, Maßnahmen und Nachweise sind je Werk/Standort und je Scope auswertbar (inkl. Standortvergleich).

- Evidence Packs: Nachweise werden als Bausteine mit Gültigkeit, Version und Review/Freigabe geführt und nach Scope reproduzierbar exportiert.

- Lieferantenprozess als Workflow: Tiering/Kritikalität, Reviews, Nachweise, Re‑Assessments, Subdienstleister‑Infos und Exit‑Artefakte sind als wiederkehrender Prozess abbildbar.

- OT‑Ausnahmen als genehmigte Objekte: Abweichung, Begründung, Kompensation, Laufzeit, Freigabe – damit OT‑Realität auditierbar bleibt.

- Incident‑Zeitlinie und Meldepfad: Ein Prozess, aber mit NIS‑2‑Triggern, Fristen, Entscheidungen und Historie (nicht „Ticket plus Chatverlauf“).

ISO 27001 ersetzt nicht NIS‑2, aber bildet das Grundgerüst in der Umsetzung vieler von NIS-2 geforderter Maßnahmen. Beide laufen über dieselben Controls, dieselben Nachweise und dieselbe Steuerungslogik – NIS‑2 ergänzt vor allem Melde‑/Governance‑Schärfe und Lieferketten‑Fokus.

Zielbild für Multi-Plant: Strukturmodell, Risiken, Maßnahmen, Nachweise

Arbeiten Sie an einem Setup, in dem ISO 27001 die Basis bildet und NIS-2 darüber sauber mitläuft – über mehrere Werke, IT und OT sowie Anforderungen an die Lieferkette hinweg. Damit das im Alltag funktioniert, müssen vier Dinge zusammenpassen: Struktur, Risiko, Maßnahmensteuerung und Nachweise.

| 1 | Strukturmodell: Werke, Services, OT-Zonen, Dienstleister – so, dass Scope nicht jedes Mal neu diskutiert wird | Statt „alles“ zu inventarisieren, reicht ein praxistauglicher Mindeststandard:

Mehrwert: Sie können NIS-2/ISO-Scopes sauber ziehen, Verantwortliche zuordnen und standortübergreifend vergleichen, ohne eine OT-unrealistische CMDB einzuführen. |

| 2 | Risiko-Framework: eine Methode, zwei Welten (IT und OT) | ISO 27001 verlangt einen Risikoansatz – in der Industrie scheitert er oft an OT-Realität. Ziel ist:

Mehrwert: Risiken werden zwischen IT, OT und Werkleitung vergleichbar, und Ausnahmen sind begründet statt einfach zu sagen „die Produktion macht’s eben anders“. |

| 3 | Maßnahmen-Backlog: ein Steuerungsboard für ISO 27001 und NIS-2 – nicht zwei Listen | Statt getrennte Programme brauchen Sie eine gemeinsame Maßnahmenlogik:

Mehrwert: Priorisierung wird möglich (z. B. Fernwartung zuerst, weil kritische Abhängigkeit), Doppelpflege entfällt, Fortschritt ist über Werke messbar. |

| 4 | Evidence: Nachweise als Bausteine mit Gültigkeit und Freigabe – Evidence Packs statt Sammelaktionen | Nachweise werden prüfbar, wenn sie als Objekte geführt werden:

Mehrwert: Aus diesen Bausteinen entstehen Evidence Packs: reproduzierbare Exporte nach Werk und Scope, die ISO-27001-Auditbedarf und NIS-2-Nachweislogik gleichzeitig bedienen. |

Prüfpunkt: Wenn Sie für ein ausgewähltes Werk innerhalb kurzer Zeit (ohne Suche in Mails/Ordnern) den Status der Top-Risiken, die dazugehörigen Maßnahmen und ein Evidence Pack mit Freigaben/Gültigkeiten liefern können, sind Sie nah am Zielbild.

Praktische Auswahlhilfe: Software-Mechanik für Multi-Plant, OT und Lieferkette

Wenn Sie bei der Toolauswahl die Software-Mechanik betrachten statt einzelner Features, wird es leichter zu bewerten, was später wirklich Zeit spart: Werk-/Scope-Steuerung, OT-taugliche Ausnahmen, Lieferantenprozesse und reproduzierbare Evidence Packs für ISO 27001 und NIS-2.

1 | Werk-Hierarchie plus Rollen (Owner, Review, Freigabe)

Ergebnis: Status und Nachweise sind nicht personengebunden, sondern pro Werk steuerbar. |

2 | Asset- und Service-Register mit OT-Kennzeichnung und Ausnahmen

Ergebnis: OT-Realität bleibt steuerbar und auditierbar, ohne dass Ausnahmen in Mails, Tickets oder Werk-spezifischen Notizen verschwinden. |

3 | Lieferantensteuerung als Prozess (Tiering, Reviews, Nachweise, Re-Assessments)

Ergebnis: Anforderungen an die Lieferkette werden nachweisbar gesteuert. |

4 | Incident-Prozess mit NIS-2-Sicht (Zeitlinie, Trigger, Entscheidungspfad)

Ergebnis: ISO-27001-Incident-Management bleibt die Basis, NIS-2-Meldepflichten laufen kontrolliert mit. |

5 | Evidence Packs nach Werk und Scope (reproduzierbarer Export)

Ergebnis: Ein Export bedient ISO-27001-Auditbedarf und NIS-2-Nachweislogik, ohne Sammelaktionen. |

60-Sekunden-Test: 5 Ja/Nein-Fragen an Softwareanbieter

- Können Sie Status, Maßnahmen und Nachweise je Werk/Scope auswerten und vergleichen?

- Gibt es OT-Ausnahmen als genehmigte Objekte mit Laufzeit und Kompensation (nicht als Freitext)?

- Ist Lieferantensteuerung als Workflow mit Reviews, Nachweise und Re-Assessments abbildbar?

- Hat der Incident-Prozess eine Zeitlinie und ein Mapping auf einen NIS-2-Trigger-/Fristenpfad ohne Parallelprotokoll?

- Lassen sich Evidence Packs reproduzierbar nach Werk/Scope exportieren (inkl. Freigaben und Gültigkeiten)?

Wie Software im Industrie-Alltag gewinnt oder verliert

In Industrie-Setups gewinnt Software nicht, weil sie Compliance „schöner“ macht. Sie gewinnt, wenn sie drei harte Effekte liefert: weniger Stillstandsrisiko, weniger Koordinationsaufwand und reproduzierbare Nachweise über Werke hinweg.

Wo Tools gewinnen: spürbarer Nutzen im Alltag

Gewinn 1: Weniger Abstimmungsschleifen zwischen Werk, IT, OT und Einkauf

Wenn Scope, Owner, Ausnahmen und Nachweise je Werk im System geführt sind, sinkt das Hin-und-her in Mails und Meetings. Entscheidungen werden nachvollziehbar getroffen, statt im Tagesgeschäft zu verschwinden.

Gewinn 2: Lieferkette wird steuerbar – proaktiv und mit Standardprozessen

Eine Software gewinnt, wenn Lieferanten- und Dienstleisteranforderungen als Prozess laufen: Tiering/Kritikalität, wiederkehrende Reviews, Nachweise, Findings/Maßnahmen, Subdienstleister, Exit-Artefakte. Das entlastet den Einkauf und verhindert, dass Security-Fragebögen jedes Mal bei Null starten.

Gewinn 3: OT-Kompromisse werden auditierbar (ohne den Betrieb zu blockieren)

In der OT sind Ausnahmen normal. Software gewinnen, wenn diese als genehmigte Objekte geführt werden (Begründung, Kompensation, Laufzeit, Freigabe). So bleibt „produktionstauglich“ zugleich „prüfbar“ – und das Stillstandsrisiko durch Audit-Findings wie unklare Remote-Zugänge oder nicht nachvollziehbare Patch-Workarounds sinkt.

Gewinn 4: NIS-2 läuft praktisch über das ISMS mit, statt parallel gepflegt zu werden

Wenn ISO-27001-Controls, Maßnahmenstatus und Nachweise zentral geführt und auf NIS-2 gemappt sind, entfällt Doppelpflege. Das Management sieht einen konsistenten Stand, und operative Teams arbeiten nicht gegen zwei Listen.

Gewinn 5: Nachweise sind exportierbar, ohne Sammelaktionen

Evidence Packs nach Werk/Scope reduzieren den Druck, „bis morgen“ irgendetwas zusammenzustellen. Entscheidend ist die Historie (Version, Gültigkeit, Review/Freigabe), damit der Export belastbar ist.

Typische Verluste beim „Weiter so“ ohne zentrale GRC-Software

- Maßnahmen und Nachweise liegen verteilt: Werk-spezifische Listen, Tickets, SharePoint, E-Mail.

- Unterschiedliche Begriffe und Kriterien je Werk: Priorisierung wird Diskussion statt Steuerung.

- Lieferantenreviews laufen unregelmäßig: Subdienstleister und Exit-Infos sind nicht konsistent verfügbar.

- OT-Ausnahmen sind nicht sauber genehmigt: im Ernstfall fehlt die Begründung und der Kompensationsnachweis.

- Incident-Dokumentation ist nicht meldefähig: Zeitlinie und Entscheidungspfad fehlen.

Wann Software in produzierenden Unternehmen „verliert“ – Warnsignale bei der Auswahl

- Keine echte Multi-Plant-Sicht (Werk/Scope) und keine Rollenlogik (Owner/Review/Freigabe).

- OT wird wie IT behandelt: keine Ausnahmen/Komensation/Laufzeit.

- Lieferkette ist nur „Lieferantenliste“ ohne Review-Rhythmus und Evidence.

- Exporte sind nicht reproduzierbar (jedes Mal neu zusammenstellen).

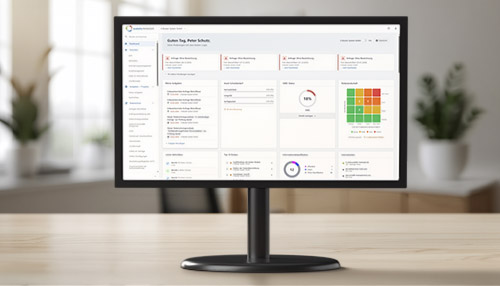

Was kann der audatis MANAGER für produzierendes Gewerbe und Industrie leisten?

- Werk- und Scope-Struktur (Multi-Plant): Standorte/Werke/Bereiche/Scopes abbilden, Verantwortliche zuweisen, Status je Werk vergleichen → weniger Sonderlogik pro Werk, bessere Steuerbarkeit.

- Control Library mit Richtlinien-Mapping (ISO 27001 ↔ NIS-2): ISO-Controls/SoA als Basis führen und NIS-2-Pflichten darauf mappen → keine zweite Maßnahmenwelt, weniger Doppelpflege, konsistenter Fortschritt.

- Maßnahmen-Backlog mit Zuständigkeiten und Abhängigkeiten: Owner, Fälligkeiten, Blocker, Wirksamkeitscheck pro Maßnahme → Priorisierung wird möglich (z. B. Fernwartung vor „nice to have“).

- Evidence als Baustein (Gültigkeit, Review/Freigabe, Version): Nachweise pro Werk/Scope pflegen und revisionsfähig halten → weniger Sucharbeit, weniger „wer hat’s freigegeben“.

- Evidence Packs als reproduzierbare Exporte: Exporte nach Werk/Scope/Zeitraum (inkl. Historie) → Anforderungen von Kunden/OEMs und Prüfungen schneller und konsistent bedienen.

- Lieferanten- und Dienstleistersteuerung als Prozess: Register, Kritikalität/Tiering, Review-Rhythmus, Nachweise, Findings/Maßnahmen, Exit-Infos → Lieferkette nicht mehr ad hoc, sondern nachweisbar gesteuert.

- OT-taugliche Ausnahmen als genehmigte Objekte: Abweichung, Begründung, Kompensation, Laufzeit, Freigabe → OT-Realität bleibt auditierbar, ohne den Betrieb zu blockieren.

- Incident- und Eskalationsablauf mit Zeitlinie und Entscheidungspfad: Dokumentation, Trigger, Verantwortlichkeiten, Fristen, Historie → ISO-27001-Incident-Management bleibt Basis, NIS-2-Meldeanforderungen laufen kontrolliert mit.

- Management- und Werk-Reporting: Kennzahlen wie ablaufende Nachweise, offene Maßnahmen, überfällige Reviews, Risiko-Schwerpunkte je Werk → weniger Bauchgefühl, schnellere Entscheidungen.

Testen Sie den audatis MANAGER kostenlos!

Probieren Sie unsere Datenschutzmanagement Software unverbindlich für 30 Tage aus.

Reifegrad-Pfade: GRC-Software-Einstieg vom Einzelwerk bis zur internationalen Gruppe

Betriebsrealitäten im produzierenden Gewerbe und in der Industrie sind heterogen: direkte und indirekte NIS-2-Betroffenheit, ISMS-Reifegrad, Werkstrukturen, Kundenanforderungen, Lieferkettenkomplexität. Ein sinnvoller Einstieg verbessert zuerst Nachweisfähigkeit und Lieferkettensteuerung und bildet OT-Realität sauber ab. Drei Reifegradstufen helfen, Aufwand und Nutzen realistisch zu takten.

Stufe 1

Niedriger Reifegrad: Einzelwerk oder kleiner Verbund (hoher Druck von Kunden/OEMs, wenig Kapazität)

Fokus: schnell antwortfähig werden, ohne OT umzubauen

- Klarer Scope (z. B. 3 kritische Services) plus Evidence Set (20–30 Nachweise) mit Owner, Gültigkeit, Review/Freigabe

- Lieferanten-/Dienstleister-Tiering für die Top-10 und geplanter Review-Rhythmus (Nachweise, Subdienstleister, Exit-Infos)

- OT-Ausnahmen als genehmigte Objekte (Kompensation, Laufzeit) statt Werk-Notizen

Was wird besser: Nachweise und Antworten werden planbar, OT-Kompromisse sind begründbar, Einkauf/IT/OT arbeiten am selben Stand.

Stufe 2

Mittlerer Reifegrad: Mehrere Werke, mehrere Richtlinien (Standardisierung ohne Stillstandsrisiko)

Fokus: Vergleichbarkeit herstellen und Doppelpflege vermeiden

- ISO-27001-Controls als Basis führen und NIS-2 im selben System mappen (kein zweites To-do-Programm)

- Gemeinsames Strukturmodell (Werk/Scope/Service/Asset/Dienstleister) und Standortvergleich über dieselben Kriterien (ablaufende Nachweise, offene Maßnahmen, überfällige Reviews)

- Evidence Packs als Standardexport nach Werk/Scope

Was wird besser: Fortschritt wird über Werke sichtbar, Priorisierung wird datenbasiert, Nachweisanfragen werden reproduzierbar bedient.

Stufe 3

Hoher Reifegrad: Internationale Gruppe (Legacy-OT, hoher Prüfdruck, mehrere nationale Vorgaben)

Fokus: System of Record schärfen, internationale Anforderungen ohne Sonderlisten beherrschbar machen

- Verbindlich festlegen, wo Status, Nachweise, Freigaben und Historie geführt werden

- Gültigkeiten/Reviews/Erinnerungen automatisieren, damit Nachweise nicht ablaufen

- Speziallösungen (SecOps/OT) als Quellen verknüpfen, ohne den Prüfpfad zu verlieren

- Maximalprinzip für internationale Regelwerke: Definieren Sie eine gruppenweite Control-Baseline, die möglichst umfassend für die Breite der international zu beachtenden Richtlinien ausgelegt ist. Dann mappen Sie nationale Anforderungen als Mapping/Attribute. So vermeiden Sie werk- oder länderspezifische Ausnahmeprozesse.

Was wird besser: Weniger Reibung zwischen Software-Silos, konsistente Historie für Entscheidungen, weniger Ad-hoc-Aufwand vor Prüfungen und Lieferkettenprüfungen.

Pilot- und Rollout-Blueprint in 60 Tagen

Der Ablauf ist bewusst werktauglich und funktioniert zum Start für alle drei Reifegrad-Stufen sehr ähnlich. Erst Scope, Rollen und Strukturmodell stabilisieren, dann Nachweise und Lieferkette in einen wiederholbaren Takt bringen. OT wird dabei nicht umgebaut, sondern über genehmigte Ausnahmen mit Kompensation sauber geführt.

Setup: Scope und Spielregeln festziehen

- Pilot-Scope wählen: 1–2 Werke, 3 kritische Services (z. B. Produktionslinie, Qualitätsprüfung, Versand/Logistik) plus die wichtigsten Remote-Zugänge

- Rollen und Freigaben klären: Owner/Review/Freigabe je Werk und Scope (inkl. Werkleitung für OT-Ausnahmen und Wartungsfenster)

- Strukturmodell starten: Service → Systeme/Abhängigkeiten (IT/OT markiert) → Dienstleister. Nur so viel Detail, dass Zuständigkeiten und Kritikalität klar sind

- ISO 27001 als Basis setzen: Controls/SoA als Grundgerüst, NIS-2 im selben System mappen (kein zweites Programm)

- Lieferkette priorisieren: Top-10 Dienstleister/Lieferanten tiern (kritisch/nicht kritisch), Review-Rhythmus und Nachweisanforderungen definieren

Pilot: Nachweise, Prozess und erste Exporte

- Evidence Set aufbauen (20–30 Nachweise): Pro Nachweis Owner, Version, Gültigkeit, Review/Freigabe sowie Werk/Scope-Bezug (z. B. Fernwartungsfreigaben, Restore-Test, Lieferantenreview)

- Erstes Evidence Pack exportieren: Werk + Scope + Zeitraum, inklusive Freigaben/Gültigkeiten. Ziel ist Reproduzierbarkeit, nicht einmal „schön“

- Incident- und Eskalationsablauf aktivieren: Zeitlinie, Entscheidungspfad, Verantwortlichkeiten; NIS-2-Trigger/Fristen als Sicht auf denselben Prozess (ohne Parallelprotokoll)

- OT-Ausnahmen als Objekte testen: Abweichung, Begründung, Kompensation, Laufzeit, Freigabe – für 2–3 typische Fälle (Patchfenster, Segmentierung, Fernwartung)

Stabilisieren und skalieren: Betrieb statt Projekt

- Review-Takt etablieren: ablaufende Nachweise, offene Maßnahmen, überfällige Lieferantenreviews je Werk sichtbar machen

- Lieferantenprozess „in Betrieb“ bringen: Reviews, Nachweise, Findings/Maßnahmen, Re-Assessments, Subdienstleister-Infos und Exit-Artefakte als wiederkehrender Ablauf

- Standortvergleich nutzen: gleiche Kriterien je Werk (Evidenz-Gültigkeit, Maßnahmenstatus, offene Ausnahmen) → Priorisierung wird datenbasiert

- Rollout planen: Reihenfolge nach Kritikalität/Abhängigkeiten; für internationale Gruppen Baseline nach Maximalprinzip festlegen und nationale Anforderungen über Mapping/Attribute abbilden (keine länderspezifischen Sonderprozesse)

Unternehmen der Reifegrad-Stufen 2 und 3 erweitern in den nächsten Rollout-Phasen zunächst auf mehrere Werke mit Standortvergleich und ergänzen falls zutreffend internationale Baselines (Maximalprinzip) und stärkere Integrations-/Review-Takte.

Prüfpunkt: Wenn Sie nach 60 Tagen für die Pilot-Werke (a) den Maßnahmenstand zu den Top-Risiken, (b) den Lieferantenstatus der Top-10 und (c) ein Evidence Pack mit Freigaben/Gültigkeiten reproduzierbar liefern können, ist das Setup betriebsfähig.

NIS‑2/ISO‑27001-Einstieg: Software-Einführung + ISMS-Umsetzung sinnvoll kombinieren

20–30 Minuten

Wir ordnen ein, ob Sie zuerst ISMS‑Grundlagen schärfen sollten (ISO 27001), NIS‑2 schon per Mapping andocken können oder gerade technische Cybersecurity‑Themen priorisieren sollten.

Ergebnis: klarer nächster Schritt (Pilot, Workshop oder ISMS-Ausbau).

FAQ

Fragen zu NIS-2-Software und ISMS-Software in der Industrie schnell beantwortet

Ihre nächsten Schritte zur passenden Compliance-Software-Lösung

Schauen Sie sich weiter in unserer Ressourcen-Sammlung zur Compliance-Umsetzung um: Gewinnen Sie Einblicke in spezifische Branchenthemen und entdecken Sie, wie der audatis MANAGER zu Ihren konkreten Fragestellungen rund um Compliance und Security passt.

Zum Weiterlesen

Hauptseite

NIS-2, CRA und DS-GVO standortübergreifend umsetzen: So deckt Compliance-Software parallele Anforderungen ab

In Unternehmensgruppen und Konzernen scheitert Compliance selten an einer einzelnen Richtlinie, sondern an der Gleichzeitigkeit: NIS-2, CRA, DS-GVO und weitere Vorgaben treffen auf mehrere Standorte, unterschiedliche Reifegrade und lokale Besonderheiten. Zu oft entsteht aus historisch gewachsenen Abläufen Doppelpflege in Parallelsystemen. Nachweise existieren zwar, sind aber nicht schnell genug auffindbar, nicht exportierbar und entsprechen nicht den unternehmensweiten Vorgaben. Die richtige Compliance-Software kann hier Struktur schaffen.

Rund um den audatis MANAGER

Kostenfreie Vorstellung des audatis MANAGER (Webinar)

Erhalten Sie in diesem kostenfreien Webinar direkt von unserem Chefentwickler und einem Datenschutzexperten einen Überblick, wie Sie die Datenschutzmanagement-Software audatis MANAGER nutzen können, um Ihre Aufgaben im Bereich Datenschutz optimal und zeitsparend umzusetzen und dabei nachweislich Ihren Pflichten der Datenschutzgesetze nachkommen.

Alle Produktinformationen zum audatis MANAGER (Webseite)

Informieren Sie sich über unsere Software-Lösung für Compliance und Security: Anwendungsbereiche, Module und Features, Downloads, Demo-Zugang, Preise…

NIS-2, CRA, DS-GVO & Co.

Keine Panik vor NIS-2: Betroffenheit feststellen, Umsetzung starten!

Für Geschäftsführung & IT-Leitung: In 45 Minuten schaffen Sie eine belastbare Entscheidungsgrundlage: Betroffenheit klären, Risiken priorisieren, Umsetzung starten. Ohne Paragrafendschungel – mit klaren Kriterien, praxiserprobten Vorlagen und einer kompakten 90-Tage-Roadmap.

- Geschäftsführung: Sie erkennen, ob Handlungsbedarf besteht, welche Pflichten & Risiken relevant sind und welche Schritte jetzt Priorität haben – inklusive Ansatz für Ressourcen & Budget.

IT-Leitung: Sie erhalten klare Betroffenheitskriterien, die Top-5 Maßnahmen für den Start, einen 90-Tage-Plan mit Verantwortlichkeiten und Vorlagen, die Sie sofort einsetzen können.

Unsere Leistungen rund um Compliance und Security

NIS-2-Begleitung

Von der Erstberatung und dem Betroffenheits-Check für Ihr Unternehmen über die Gap-Analyse bis zur individuell skalierten Umsetzung begleiten wir Sie als erfahrener Dienstleister durch Ihr NIS-2-Projekt – pragmatisch, praxisnah und branchenbezogen.

ISO 27001 Begleitung

Wir unterstützen Unternehmen beratend bei der Einführung eines ISMS mit Ziel der ISO 27001 Zertifizierung. Bei bereits bestehendem ISMS führen wir Audits durch. Wir stellen externe Informationssicherheitsbeauftragte und bieten Schulungen von ISMS-Teams und weiteren Mitarbeitenden an.

Informationssicherheitsaudit (ISMS-Audit)

Von Vorlagen in Form von Richtlinien und Checklisten für Audits über notwendige Schulungen von ISBs bis zu Dienstleisteraudits und interner Audits zur Überwachung einzelner Bereiche oder des gesamten Unternehmens: wir helfen Ihnen, Ihr ISMS nachweisbar wirksam und funktionsfähig zu halten.

Cybersecurity

Wir bieten umfassende Cybersecurity-Leistungen an – immer auf Ihr Unternehmen und Ihren konkreten Bedarf zugeschnitten. Wir führen IT-Schwachstellenanalysen und Penetrationstests durch und identifizieren und schließen Sicherheitslücken in Ihrer IT-Infrastruktur. Mit praxisnahen und individualisierten Phishing-Kampagnen sensibilisieren wir Ihre Mitarbeitenden nachhaltig für Angriffsrisiken.

Sie möchten wissen, ob der audatis MANAGER zu Ihren Anforderungen passt?

Unsere Experten für Ihre ISO-27001/NIS-2-Umsetzung

Jetzt kostenloses Erstgespräch vereinbaren

Nehmen Sie einfach schriftlichen Kontakt mit uns auf oder rufen Sie uns an.

Tel: 05221 87292-0

E-Mail: t.kraft@audatis.de

Sascha Knicker

Lead Consultant Informationssicherheit

Thomas Kraft

Consultant Informationssicherheit