NIS-2, CRA und DS-GVO standortübergreifend umsetzen: So deckt Compliance-Software parallele Anforderungen ab

In Unternehmensgruppen und Konzernen scheitert Compliance selten an einer einzelnen Richtlinie, sondern an der Gleichzeitigkeit: NIS-2, CRA, DS-GVO und weitere Vorgaben treffen auf mehrere Standorte, unterschiedliche Reifegrade und lokale Besonderheiten. Zu oft entsteht aus historisch gewachsenen Abläufen Doppelpflege in Parallelsystemen. Nachweise existieren zwar, sind aber nicht schnell genug auffindbar, nicht exportierbar und entsprechen nicht den unternehmensweiten Vorgaben. Die richtige Compliance-Software kann hier Struktur schaffen.

Gefordert ist ein Vorgehen, das standortübergreifend funktioniert, standardisierbare Workflows mitbringt und trotzdem praxistauglich bleibt. Wo müssen Verantwortlichkeiten sitzen? Welche Nachweise zählen wirklich? Und welche Software-Kategorie unterstützt das, ohne neue Komplexität zu erzeugen? Sie bekommen hier klare Kriterien für Organisationen mit mehreren Gesellschaften und ein praxisnahes Mapping: Anforderung aus den Richtlinien → Standard-Prozess im Unternehmen → Abbildung in der Software. So werden regulatorische Anforderungen steuerbar statt zum Dauerfeuer.

Warum parallele regulatorische Anforderungen in Unternehmensgruppen schnell teuer werden

Wenn mehrere Regelwerke gleichzeitig greifen, steigen Abstimmungsaufwand und Doppelarbeit schleichend mit jedem Standort. Ein typisches Beispiel: Das Risikomanagement nach NIS-2 erfasst ähnliche Maßnahmen wie die technischen und organisatorischen Maßnahmen nach DS-GVO – wird aber von einem anderen Team in einem anderen System gepflegt. Ein weiterer Teil der Mehrarbeit entsteht, weil Standorte unterschiedliche Lösungen nutzen und Informationen nicht sauber zusammenlaufen. Am Ende zahlen Sie mit Zeit, Marge und Risiko.

Doppelpflege, Medienbrüche, lokale Insellösungen

In größeren Organisationen beginnt es oft pragmatisch: Ein Standort baut etwas in einer Tabellenlogik, ein anderer nutzt ein Ticket-System, zentral gibt es ein Richtliniendokument, dazu ein paar Vorlagen in der Ablage. Das funktioniert, bis ein Thema quer über mehrere Einheiten geht.

Dann entstehen typische Reibungsverluste:

- Gleiche Inhalte werden mehrfach gepflegt (Maßnahmen, Nachweise, Verantwortlichkeiten), nur weil sie in mehreren „Silos“ liegen.

- Übergaben passieren manuell: Informationen werden per E-Mail, mündlich im Meeting oder ganz traditionell auf Papier per Hauspost weitergeleitet, statt als durchgängiger toolgestützter Workflow zu laufen.

- Sonderwege verhindern Systematik: Schatten-IT und Insellösungen für einzelne Standorte oder Abteilungen liefern Ergebnisse, aber nicht in der Logik, die zentral gebraucht wird.

Die Summe dieser Reibungsverluste trifft die Organisation härter als jeder einzelne Vorgang für sich. Bei drei Standorten ist der Mehraufwand noch tragbar, bei fünf oder zehn wird er zum echten Kostenfaktor: doppelt gepflegte Maßnahmenlisten, manuell zusammengestellte Nachweise, Rückfragen per E-Mail statt über ein gemeinsames System. Gleichzeitig sinkt die Vergleichbarkeit: Ein „grün“ in der Einzellösung A bedeutet etwas anderes als „grün“ in Lösung B.

Nachweis- und Fristdruck (Prüfer, Kunden, Behörden)

Sobald externe Anforderungen standortübergreifend ins Spiel kommen, wird offensichtlich, wie wichtig eine saubere, gemeinsame Arbeitslogik ist. Nachweise müssen nicht nur vorhanden sein, sie müssen auffindbar, konsistent und einfach exportierbar sein. Dazu kommen Fristen, die sich nicht verschieben lassen. Meldeketten und Reaktionszeiten sind dann keine Theorie mehr.

Damit daraus ein verlässlicher, standortübergreifender Prozess wird, lohnt es sich, drei Punkte bewusst zu stabilisieren:

- Nachweise sind abrufbar: Wenn Nachweise pro Standort und Einheit nach derselben Logik abgelegt sind, lassen sie sich bei Bedarf schnell exportieren und vergleichbar auswerten und müssen nicht erst manuell zusammengestellt und aufbereitet werden.

- Verantwortlichkeiten sind eindeutig: Wer freigibt, wer meldet, wer dokumentiert. Klare Rollen reduzieren Rückfragen und beschleunigen Entscheidungen.

- Fristen-Stress wird reduziert: Status, Aufgaben und Abhängigkeiten sind sichtbar, sodass Teams früh steuern können – nicht erst, wenn es knapp wird.

So sinkt der Koordinationsaufwand, die Kommunikation wird souveräner und Prüfer- oder Kundenanfragen lassen sich bestenfalls sogar ohne „Sonderprojekt“ bedienen. Je stärker regulatorische Anforderungen parallel laufen, desto wichtiger ist eine gemeinsame Logik, die Maßnahmen, Nachweise und Fristen über Standorte hinweg konsistent führt – und im Idealfall sogar richtlinienübergreifende Nachweisführung ermöglicht.

Die drei typischen Praxisfelder, die fast jede Richtlinie berührt

Ab hier geht es bewusst tiefer in die Praxis. NIS-2, CRA, DS-GVO und ähnliche Vorgaben unterscheiden sich im Detail und in ihrer Intention. Operativ stammen die sich ergebenden Aufgaben aber zum Großteil aus denselben drei Feldern. Wer diese Bereiche sauber aufsetzt, schafft die Basis für die souveräne Umsetzung der Richtlinien, die heute schon gelten, und für neue Anforderungen, die in den nächsten Jahren dazukommen.

Governance und Verantwortlichkeiten: So ähneln sich NIS-2, CRA und DS-GVO

Wenn mehrere Richtlinien parallel laufen, ist Governance ein gemeinsamer Nenner. Nicht, weil alles gleich wäre. Sondern weil NIS-2, CRA und DS-GVO jeweils verlangen, dass Verantwortlichkeiten klar benannt, Entscheidungen nachvollziehbar und Abläufe wiederholbar sind.

Die gemeinsame Klammer

- Es braucht Accountability: Wer trägt die Verantwortung, dass Maßnahmen beschlossen, umgesetzt und überwacht werden.

- Es braucht klare Rollen: Wer entscheidet, wer führt aus, wer prüft und wer eskaliert.

- Es braucht verbindliche Regeln: Policies, Standards und Freigaben sind nicht „nice to have“, sondern der Rahmen für konsistente Umsetzung.

Wo die Richtlinien unterschiedlich „andocken“

- NIS-2 setzt Governance stark „oben“ an: Das Management muss Cybersecurity-Risikomaßnahmen freigeben, deren Umsetzung überwachen und die Organisation befähigen. In der Praxis heißt das: feste Zuständigkeiten für Risiko, Incident Handling, Business Continuity, Lieferkette und Reporting sowie ein Rhythmus für Reviews.

- DS-GVO verankert Verantwortung über Rollen im Datenschutz: Verantwortlicher, Auftragsverarbeiter, gegebenenfalls gemeinsame Verantwortliche und je nach Situation der Datenschutzbeauftragte. Entscheidend ist die Rechenschaftspflicht: Zuständigkeiten, Weisungen, Freigaben und Dokumentation müssen so geregelt sein, dass sie im Alltag tragen.

- CRA verlagert Governance in die Produktwelt: Herstellerverantwortung über den gesamten Produktlebenszyklus. Das erfordert klare Rollen zwischen Produktmanagement, Entwicklung, Security, Support und Legal, plus Prozesse für Vulnerability Handling, Security Advisories und Meldungen bei schwerwiegenden Ereignissen.

Was Sie daraus für die Umsetzung mitnehmen können

Wenn Sie Governance einmal „richtig“ aufsetzen, lässt sich diese Struktur mehrfach nutzen: ein einheitliches Rollenmodell, klare Freigaben, definierte Eskalation und ein Reporting-Rhythmus. Ideal ist dazu eine Software, das Rollen und Verantwortlichkeiten für alle Richtlinien abbilden kann, Monitoring- und Freigabeprozesse standardisiert umsetzt und Nachweise und Berichte so erstellt, dass wiederkehrende Punkte richtlinienübergreifend nutzbar sind.

Risiko und Maßnahmen: Plan, Fortschritt, Wirksamkeit

Die meisten Richtlinien leben davon, dass Risiken nicht nur „benannt“, sondern systematisch in Maßnahmen übersetzt werden. Genau hier ähneln sich NIS-2, CRA und DS-GVO stark. Sie unterscheiden sich vor allem darin, welche Risiken im Fokus stehen und wie Nachweise über den Lebenszyklus geführt werden.

Die gemeinsame Klammer

- Risikobasiert priorisieren: nicht alles gleichzeitig, sondern nach Auswirkung und Eintrittswahrscheinlichkeit.

- Maßnahmen ableiten und nachhalten: Verantwortliche, Termine, Abhängigkeiten.

- Wirksamkeit überprüfen: nicht nur „erledigt“, sondern „funktioniert“.

Wo die Richtlinien unterschiedlich „andocken“

- NIS-2 verlangt ein belastbares Cybersecurity-Risikomanagement: Maßnahmen planen, umsetzen und fortlaufend überwachen. Operativ landen Sie schnell bei Themen wie Incident Handling, Business Continuity, Lieferkette, Zugriffskontrollen und einem regelmäßigen Review.

- DS-GVO setzt auf einen risikobasierten Schutz personenbezogener Daten. Typisch sind TOMs, Datenschutz durch Technikgestaltung und datenschutzfreundliche Voreinstellungen sowie die DSFA, wenn hohe Risiken vorliegen. Das „Maßnahmen-Portfolio“ ist oft ähnlich wie bei Security, aber mit Datenschutz-Fokus.

- CRA verankert Risikomanagement im Produktlebenszyklus: Security-by-Design, Schwachstellenmanagement, Update- und Patch-Fähigkeit und der Umgang mit Findings über die gesamte Lebensdauer eines Produkts. Maßnahmen sind hier eng an Entwicklung, Release und Support gekoppelt.

Typische Überschneidungen, die Sie einmal sauber aufsetzen und mehrfach nutzen

- Asset- und Systemüberblick: was ist im Scope, wo läuft es, wem gehört es.

- Schwachstellen- und Patch-Prozess: Security- und Produktanforderungen greifen ineinander.

- Lieferkette und Drittparteien: Anforderungen an Dienstleister, Komponenten und Nachweise.

- Incident- und Reaktionslogik: klare Schritte, Verantwortliche, Dokumentation.

Was Sie daraus für die Umsetzung mitnehmen können

Wenn Sie Maßnahmen zentral führen und per Tagging mehreren Richtlinien zuordnen, entsteht ein steuerbarer Betrieb statt drei paralleler Listen. Ideal ist dazu eine Software, die Maßnahmen, Status, Abhängigkeiten und Wirksamkeitschecks richtlinienübergreifend abbildet und Fortschritt über Einheiten hinweg vergleichbar macht.

Nachweise, Exporte, Audit Trails: Compliance prüferfähig dokumentieren

Auch bei Nachweisen ähneln sich die Richtlinien stärker, als es auf den ersten Blick wirkt. Der Kern ist fast immer derselbe: Entscheidungen, Maßnahmen und Ereignisse müssen so dokumentiert sein, dass sie auffindbar, konsistent und je nach Bedarf exportierbar sind. Der Unterschied liegt darin, welche Artefakte im Vordergrund stehen.

Wo die Richtlinien typischerweise Nachweise verlangen

- NIS-2: Nachweise zu Risikomaßnahmen, Verantwortlichkeiten, Schulungen, Lieferkette sowie zur Incident-Behandlung inklusive interner Kette und Dokumentation.

- DS-GVO: Verzeichnis von Verarbeitungstätigkeiten, DSFA, TOMs, Verträge/Weisungen mit Auftragsverarbeitern, Dokumentation von Betroffenenanfragen und Vorfällen.

- CRA: Technische Produktnachweise über den Lebenszyklus, Schwachstellenhandling, Security Advisories, Update-Historie sowie produktbezogene Dokumentation wie SBOM und Konformitätsunterlagen.

Die gemeinsame Klammer – so wird es richtlinienübergreifend nutzbar

- Ein Nachweis-Set je Einheit: gleiche Kategorien, gleiche Benennung, gleiche Freigabelogik.

- Versionen und Freigaben nachvollziehbar: wer hat was wann geprüft und freigegeben.

- Exporte für unterschiedliche Adressaten: Management, Fachbereiche, Kunden, Prüfer.

Praktischer Hebel: Nachweise als Bausteine statt als Einzelfälle

Wenn Sie Nachweise als wiederverwendbare Bausteine führen, können Sie sie mehreren Richtlinien zuordnen. Beispiel: Ein Incident-Protokoll ist relevant für NIS-2 und DS-GVO. Ein Schwachstellen-Workflow zahlt auf CRA und Security-Anforderungen ein. Genau das reduziert Doppelarbeit.

Ideal ist dazu eine Software, die nachweisfähige Workflows, Audit Trails, Rollen und Exporte unterstützt und eine Richtlinien-Zuordnung ermöglicht. Dann sind Nachweise nicht „Dokumente im Nirgendwo“, sondern Bestandteil eines steuerbaren Systems.

Fazit: Die Betrachtung dieser drei Felder konkret für Ihr Unternehmen hilft dabei, die Anforderungen für die Software-Auswahl einfacher zu erfassen: Dann geht es nicht um „noch ein System“, sondern um Unterstützung für Governance, Maßnahmensteuerung und nachweisfähige Umsetzung – nicht zugeschnitten auf eine Richtlinie, sondern mit einem cleveren Richtlinien-Mapping als Basis-Logik.

Software-Landschaft: Welche Kategorien es gibt und wofür sie taugen

In Organisationen mit mehreren Gesellschaften und parallelen regulatorischen Anforderungen entscheidet nicht „die eine beste Software“, sondern die passende Kategorie für Ihren Reifegrad und Ihre Komplexität. Die wichtigste Abwägung lautet: Speziallösung(en) für einzelne Themen versus Plattform, die Mapping, Rollen, Workflows und Exporte über mehrere Richtlinien und Einheiten hinweg beherrscht.

Speziallösungen pro Regelwerk oder Praxisfeld

Wofür sie typischerweise genutzt werden

- Datenschutz-Software (DS-GVO/Privacy Ops): Verzeichnisse, Assessments, Workflows, Vendor-/Transfer-Risiken

- Vulnerability- und SBOM-Software (CRA/Produktsecurity): SBOM-Generierung, Validierung, Signierung, Schwachstellen-Tracking

- Incident-Management-Software (Security/Privacy): Erfassung, Eskalation, Zeitlinien, Meldeketten und Dokumentation

Pros:

- Sehr tief in einem Thema, oft mit Best-Practice-Workflows und Vorlagen.

- Schnell startbar in einem Bereich, in dem der Druck am höchsten ist.

Cons/typische Kompromisse:

- Silo-Risiko: Jeder Bereich hat sein eigenes „Wahrheitssystem“.

- Mapping zwischen Richtlinien wird oft manuell (Excel, PowerPoint) oder bleibt implizit.

- Multi-Entity (Standorte/Rechtseinheiten) ist je nach Software nur „mitgedacht“, nicht „designt“.

Was Spitzenreiter in dieser Kategorie meist können:

- Workflows plus strukturierte Daten (nicht nur Dokumente), Rollen/Freigaben, Reporting/Exports.

- Bei Privacy-Plattformen z. B. automatisierte Assessments und RoPA-/Datenfluss-Transparenz. Bei SBOM-Ökosystemen z. B. Generator, Validierung, Signierung und Vulnerability-Integration.

Wo die Schlusslichter schwächeln:

- „Dateiablage mit Maske“: wenig Workflow, wenig Rechte-/Freigabelogik, schwache Exporte.

Kaum Verknüpfungen zwischen Maßnahmen, Nachweise und Richtlinien.

ISMS-Software, Datenschutz-Software, Grundschutz-Software (Domänen-Suiten)

Wofür sie typischerweise genutzt werden

- ISMS-Software: Risikoanalyse, Controls, Maßnahmenpläne, Audit-Nachweise, kontinuierliche Kontrolle.

- Datenschutz-Software: VVT, DSFA, TOMs, Betroffenenrechte, Vorfälle, Dokumentationspflichten.

- Grundschutz- und Framework-Software: Abbildung von Kontrollkatalogen, Umsetzungsstatus, Nachweise.

Pros:

- Gute Passung, wenn ein Schwerpunkt klar ist (z. B. Datenschutz-Programm oder Security-Programm).

- Häufig bereits Kataloglogik und Reporting entlang „Frameworks“.

Cons/typische Kompromisse:

- Bei paralleler Regulatorik entsteht schnell Doppelpflege, wenn jedes Domänen-Software seine eigene Katalogwelt hat.

- Produktregulatorik (CRA) passt oft nur teilweise in klassische ISMS-/Privacy-Logik.

Spitzenreiter bringen typischerweise:

- Control-Mapping über mehrere Frameworks, kontinuierliche Nachweislogik, Integrationen.

Schlusslichter:

Starre Checklisten ohne Wiederverwendung, schwache Multi-Entity-Strukturen, geringe Automatisierung.

GRC-Plattformen und Enterprise-Suiten: Komplexität vs. Nutzen

Wofür sie typischerweise genutzt werden

- Governance, Risiko, Compliance, Audit, Third-Party Risk (Drittparteienrisiko), Policies (Richtlinien) und Findings (Feststellungen) – als „Klammer“ über Programme hinweg.

Pros:

- Am stärksten bei Mapping (eine Maßnahme mehreren Richtlinien zuordnen), Rollen und Freigaben, Audit Trail, Reporting und Exporte über Einheiten.

- Geeignet, wenn Sie wirklich mehrere Richtlinien als Programm steuern wollen und nicht nur punktuell.

Cons/typische Kompromisse:

- Höherer Einführungsaufwand: ohne saubere Prozesse wird die Plattform schnell „zu groß“.

- Kosten und Customizing steigen mit Komplexität.

Spitzenreiter in dieser Kategorie zeichnen sich meist aus durch:

- Reife Workflow-Engine, starke Reporting-/Export-Funktionen, Integration in Ticketing/ITSM, gute Audit-/Compliance-Reife.

Schlusslichter:

Viel Oberfläche, wenig Steuerbarkeit (Workflows nur rudimentär), Reporting schwach, Export nur „als PDF“.

Die Realität: Software-Kombination statt Einzellösung

In Unternehmensgruppen ist eine Kombination aus mehreren Software-Lösungen oft die realistischste Variante. Entscheidend ist, die Rollen sauber zu verteilen:

- GRC als Klammer für Mapping, Governance, Reporting und Exporte.

- Speziallösungen dort, wo Tiefe nötig ist (z. B. SBOM/Vulnerability für CRA).

- Domänen-Software (ISMS/Datenschutz) als Programmebene.

Damit das nicht wieder in Silos endet, helfen drei Leitfragen:

- Wo liegen die System-of-Record-Daten (Maßnahmen, Status, Nachweise)?

- Wo werden Freigaben und Audit Trails geführt?

- Wie wird Richtlinien-Mapping gelöst, ohne dass es eine Excel-Dauerbaustelle bleibt?

Merksatz: Je mehr Gesellschaften und Regelwerke parallel laufen, desto wichtiger wird ein System, das Mapping, Rollen, Workflows und Exporte zentral beherrscht – und Speziallösungen gezielt integriert.

Praxis-Mapping: Was die Richtlinie fordert, was eine Software abbilden muss

Wer mehrere Richtlinien parallel umsetzt, gewinnt am meisten, wenn Anforderungen nicht einzeln „abgehakt“ werden, sondern über wiederverwendbare Bausteine laufen. Dafür lohnt ein einfaches Mapping: Anforderung aus der Richtlinie → Standard-Prozess im Unternehmen → Abbildung in der Software. So wird erkennbar, wo sich Maßnahmen und Nachweise überschneiden und wo es wirklich Spezialbedarf gibt.

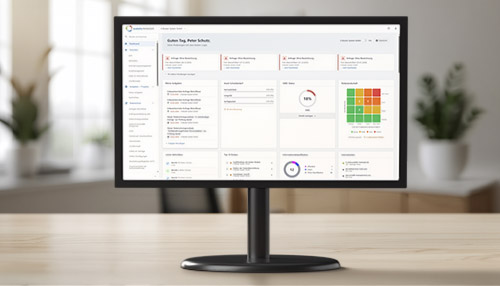

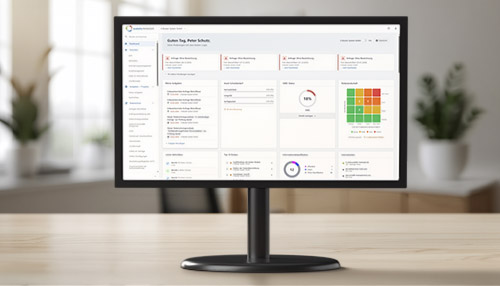

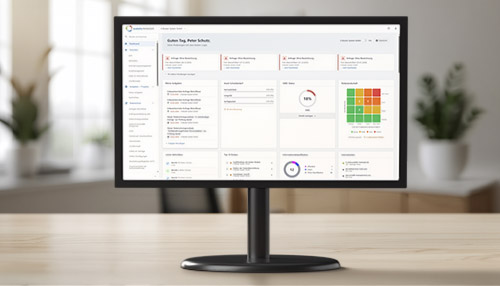

Transparenzhinweis: Wir sind Software-Anbieter – und nutzen die Gelegenheit, unserem eigenen Produkt audatis MANAGER hier ganz unverbindlich etwas Sichtbarkeit zu verschaffen.

NIS-2: Von Pflichten zu einem funktionierenden Sicherheitsbetrieb

Anforderung aus der Richtlinie (Praxisblick):

- Governance und Management-Verantwortung für Cybersecurity

- Risikomanagement mit umsetzbaren Maßnahmen

- Melde- und Reaktionsfähigkeit (inkl. Fristen), plus Dokumentation

- Supply-Chain-Aspekte und Awareness

Standard-Prozess im Unternehmen (wiederholbar):

- Scope und Betroffenheit je Einheit definieren (Werke, Gesellschaften, IT/OT-Bereiche)

- Rollen und Eskalationskette festlegen (wer bewertet, wer entscheidet, wer meldet)

- zentral geführte Maßnahmen aufsetzen, priorisieren, Zuständigkeiten und Termine definieren

- Incident-Workflow definieren: Erfassung, Einordnung, Entscheidung, Kommunikation, Abschluss und Lessons Learned

- Nachweis-Set je Einheit pflegen (z. B. Schulungen, Nachweise zu Maßnahmen, Protokolle)

Abbildung in der Software (was sie können sollte):

- Multi-Entity-Setup mit Rollen, Freigaben und Statuslogik

- Workflows für Incidents und Meldeketten, inklusive Fristen und Audit Trail

- Maßnahmensteuerung (Status, Abhängigkeiten, Wirksamkeit), plus Reporting und Exporte

- Richtlinien-Zuordnung (Tagging), damit Nachweise mehrfach nutzbar werden

So bildet audatis MANAGER das ab:

- NIS-2 Readiness als strukturierter ISMS-Umsetzungsrahmen

- Workflows für Meldeketten, Aufgaben und Fristen

- Risikobewertung, Maßnahmensteuerung und Evidenz-/Nachweisführung über Einheiten

DS-GVO: Rechenschaftspflicht operationalisieren, statt Dokumente zu sammeln

Anforderung aus der Richtlinie:

- Rechenschaftspflicht und dokumentierte Prozesse

- VVT, TOMs, DSFA sowie Lieferanten- und Vertragsprozesse (AVV)

- Betroffenenrechte und Vorfallmanagement

Standard-Prozess im Unternehmen:

- Verarbeitungstätigkeiten erfassen und pflegen (mit klaren Verantwortlichkeiten)

- TOMs definieren, Maßnahmen nachhalten, Wirksamkeit überprüfen

- DSFA bei hohem Risiko durchführen: Bewertung, Maßnahmen, Freigaben

- AVV-/Dienstleisterprozess: Prüfung, Freigabe, Ablage, regelmäßige Reviews

- Betroffenenanfragen: Intake, Identitätsprüfung, Bearbeitung, Fristen, Abschluss

- Vorfallprozess: Einordnung, Entscheidung, Maßnahmen, Kommunikation, Dokumentation

Abbildung in der Software:

- DSMS-Funktionalität (VVT, DSFA, AVV, TOMs) mit Workflows und Freigaben

- Fristenmanagement für Betroffenenanfragen und Vorfälle

- Nachweislogik (wer hat was wann freigegeben), Berichte und Exporte

- Schnittstellen bzw. Integrationsfähigkeit, wenn Datenschutz im Software-Kombination eingebettet ist

So bildet audatis MANAGER das ab:

- DSMS-Module (VVT, DSFA, AVV, TOMs)

- Vorfall-Workflows, Löschkonzept und Berichtsfunktionen

Nachweisführung und Exportmöglichkeiten für auditsichere Dokumentation

CRA: Produkt-Compliance wird zum Lifecycle-Prozess

Anforderung aus der Richtlinie:

- Security-by-Design und Risikomanagement über den Produktlebenszyklus

- Schwachstellenmanagement (Vulnerability Handling) und Kommunikation (Advisories)

- Nachweise über Konformität, Updates und relevante technische Dokumentation (z. B. SBOM)

Standard-Prozess im Unternehmen:

- Produktinventar und Verantwortlichkeiten (Produkt, Version, Owner)

- Vulnerability-Workflow: Eingang, Bewertung, Priorisierung, Fix, Release, Kommunikation

- Update- und Patch-Prozess mit Nachweis, welche Version wann ausgeliefert wurde

- SBOM-Prozess: Erzeugung, Pflege, Ablage, Verknüpfung mit Produkt/Release

- Nachweis-Set pro Produktlinie: Entscheidungen, Tests, Freigaben, Releases

Abbildung in der Software:

- Lifecycle-Workflows über Produkte und Versionen, Rollen und Freigaben

- Strukturierte Dokumentation für SBOM und Schwachstellenhandling, inklusive Audit Trail

- Reporting über Produktlinien, Status und Nachweise, plus Export

- Schnittstellen zu Speziallösungen (z. B. Scanner/Build-Pipeline), wenn vorhanden

So bildet audatis MANAGER das ab:

- CRA-Workflows für Umsetzung und Nachweisführung

- Vulnerability- und Advisory-Tracking sowie SBOM-Verwaltung

- Lifecycle-Nachweise und Exporte für interne und externe Stakeholder

Warum dieses Mapping hilft

Mit dieser Sicht wird schnell klar, welche Bausteine Sie einmal aufsetzen und mehrfach nutzen können: Rollen, Freigaben, Workflows, Maßnahmensteuerung, Nachweise und Exporte. Unterschiede zwischen Richtlinien bleiben sichtbar, aber sie erzwingen nicht automatisch drei getrennte Systeme.

Wenn Sie das Prinzip dieses Mappings auf Ihren konkreten Anwendungsfall übertragen, können Sie auch für sehr homogene Settings – nur ein oder zwei parallele Richtlinien, keine unterschiedlichen Rechtsrahmen für Ihre Standorte, wenig oder keine Third-Party-Steuerung nötig – oder für sehr komplexe Settings – internationale Niederlassungen mit ausgeprägtem Multi-Regelwerk-Kontext und umfassender Lieferketten- und Dienstleister-Steuerung – schnell und zielsicher passende Strategien und Software evaluieren. Von der kleinen Lösung bis zum Maximal-Setup.

Auswahl-Kriterien: Wofür Sie eine Speziallösung brauchen und wo eine Plattform Vorteile bietet

Für die meisten Unternehmen ist die Software-Entscheidung kein „entweder-oder“. Meist geht es um die richtige Arbeitsteilung: Welche Aufgaben gehören in eine große Plattform und wo ist ein Spezialsoftware der Standard, weil Tiefe, Tempo oder technische Nähe (z. B. zu DevOps oder Security-Stacks) entscheidend sind. Vier Blickwinkel helfen dabei, Ihre Software-Architektur passend zu Ihrem Bedarf aufzubauen.

Marktsituation: Was große Plattformen gut können und wo typischerweise Lücken bleiben

Große Plattformen (GRC- und Multi-Regelwerk-Plattformen) sind stark bei:

- Richtlinien-Mapping und Wiederverwendung: eine Maßnahme mehreren Regelwerken zuordnen, Status und Wirksamkeit zentral verfolgen.

- Multi-Entity-Steuerung: Hierarchien (Konzern → Gesellschaft → Standort), Rollen und Freigaben je Einheit, konsistente Reporting-Logik.

- Workflows und Audit Trail: wer hat was wann entschieden, freigegeben oder umgesetzt, inklusive Historie.

- Exporte und Berichtswesen: einheitliche Reports für Management, Fachbereiche und Prüfer, oft mit wiederverwendbaren Vorlagen.

Typische Lücken, die in der Praxis Speziallösungen erfordern:

- „Operational“ Echtzeit-Themen: Vulnerability-Triage, SBOM-Pipelines, Security-Scans oder Ticket-Automation sind in Plattformen oft zu generisch.

- Domänenspezifische Detailtiefe: Cookie-/Consent-Management, automatisierte Website-Scans, Data-Mapping-Discovery oder spezielle Produktsecurity-Artefakte.

- Technische Integrationsnähe: Build-Pipelines, Scanner, SIEM, EDR, Ticketing/ITSM – Plattformen können anbinden, ersetzen aber nicht die Fachlogik der Speziallösungen.

Faustregel: Plattformen sind exzellent, wenn es um Steuerung, Mapping und Nachweise geht. Speziallösungen sind exzellent, wenn es um Tiefe, technische Nähe und Geschwindigkeit geht.

Speziallösungen: Welche Aufgaben dort besser aufgehoben sind (weil es Standard ist)

Es gibt Aufgaben, die Sie in großen Plattformen zwar theoretisch modellieren könnten, praktisch aber nur mit unverhältnismäßigem Aufwand. Dort sind Speziallösungen oft der Standard:

- Cookie- und Consent-Management (DS-GVO/TDDDG, früher TTDSG): Banner, Consent-Logs, regelmäßige Website-Scans und Bewertung gegen Policy. Plattformen dokumentieren die Governance, das Spezialsoftware liefert die operative Umsetzung plus Monitoring.

- Vulnerability- und Patch-/Fix-Tracking (CRA, Security): automatisierte Erkennung, Priorisierung, SLAs, Integrationen in Entwickler- und Ticket-Systeme. Plattformen bilden die übergreifende Nachweisführung und Management-Reports.

- SBOM-Management (CRA): Erzeugung, Signierung, Validierung, Zuordnung zu Releases, Integration in CI/CD. Plattformen können die SBOM als Nachweis referenzieren, aber selten „produzieren“.

- Security Monitoring und Incident-Handling in Echtzeit: SIEM/EDR/SecOps-Workflows. Plattformen sind gut für Nachweis, Lessons Learned und Compliance-Mapping, nicht für Live-Detektion.

Wichtig: Entscheidend ist nicht, ob das Spezialsoftware „irgendwie“ in der Plattform nachgebaut werden kann, sondern ob Sie damit Tempo und Qualität verlieren würden. Wenn das Spezialtool schneller, präziser und insgesamt besser ist, hat es absolut seine Berechtigung.

Kosten-Nutzen-Sicht: „perfekte“ Speziallösungen versus „sehr gute“ Allround-Lösungen

Eine sinnvolle Entscheidung entsteht selten nur aus Funktionslisten. Für Organisationen mit mehreren Einheiten lohnt eine kurze Kosten-Nutzen-Betrachtung entlang von Zeit und Ressourcen:

Variante A: Best-of-Breed (mehrere Speziallösungen + zentrale Plattform)

- Nutzen: höchste fachliche Tiefe, schnellere operative Umsetzung in Domänen (Security, Produkt, Web), häufig bessere Automatisierung.

- Kosten: Integrationsaufwand (Schnittstellen, Datenmodelle), mehr Software-Governance, mehr Schulungsaufwand, mehr Abstimmungen.

- Passt gut, wenn: Sie hohe technische Anforderungen haben (z. B. CRA/SBOM/Vulnerabilities) oder ein Security-/DevOps-Stack bereits gesetzt ist.

Variante B: Plattform-first (eine große Lösung, wenige Add-ons)

- Nutzen: einheitliche Steuerung, ein Reporting, ein Rollenmodell, weniger Software-Wildwuchs, schneller „Management-Überblick“.

- Kosten: Modellierungs-/Customizing-Aufwand, Risiko von Workarounds in Spezialthemen, Gefahr, dass operative Teams nebenher doch Speziallösungen nutzen (müssen).

- Passt gut, wenn: Ihr Hauptproblem Governance, Multi-Entity-Reporting, Mapping und Nachweisführung ist und Domänenanforderungen moderat sind.

Pragmatischer Ansatz (oft am besten): Plattform für Mapping, Rollen, Workflows und Exporte. Speziallösungen dort, wo operative Tiefe unverzichtbar ist. Die Kunst liegt in der klaren Frage: Wo ist das System of Record für Maßnahmen und Nachweise?

Unternehmensspezifika: Wann überdimensioniert sinnvoll ist und wann Speziallösungen Pflicht sind

Wachstum und Mergers: Wenn Sie stark wachsen, neue Standorte integrieren wollen oder mehrere Rechtsträger konsolidieren, kann eine heute noch „zu große“ Software-Lösung sinnvoll sein – weil sie Harmonisierung, Rollen, Exporte und Reporting später deutlich erleichtert.

Branchen- und Risikoprofil:

- In produkt- und softwarelastigen Umgebungen (CRA-relevant) sind SBOM- und Vulnerability-Prozesse oft so zentral, dass Speziallösungen praktisch Pflicht werden.

- In stark regulierten Bereichen mit vielen Prüfern und heterogenen Einheiten zählt Exportierbarkeit und Audit Trail – hier gewinnt Plattform-Logik.

Bestehender Software-Kombination: Wenn ITSM, Security-Software oder DevOps schon gesetzt sind, lohnt es sich, diese als operative Quellen zu nutzen und das GRC-System als steuernde Klammer aufzubauen.

Reifegrad: Wenn Prozesse noch nicht stabil sind, scheitert jede „Großlösung“ an Modellierungsaufwand. Dann ist ein Pilot mit klarer Zielarchitektur sinnvoll: erst Governance und Reporting stabil anlegen, dann Domänen vertiefen.

Entscheidungshilfe ganz kurz zusammengefasst

- Plattform ist Pflicht, wenn Sie Multi-Entity-Reporting, Rollen und Exporte über mehrere Richtlinien zuverlässig brauchen.

- Speziallösungen sind Pflicht, wenn operative Tiefe entscheidend ist (z. B. Cookie/Consent, SBOM, Vulnerability, Live-SecOps).

- Die beste Lösung ist die, die System-of-Record, Integrationen und Verantwortlichkeiten eindeutig festlegt.

Merksatz: Nicht die „meisten Features“ gewinnen, sondern die Software-Landschaft, die mit Ihren Prozessen skaliert und Doppelarbeit messbar reduziert.

Mini-Fahrplan: So kommen Sie in 60 Tagen von „Pflichten“ zu „steuerbar“

Wenn die Software ausgewählt ist, entscheidet die Einführung darüber, ob daraus ein steuerbarer Betrieb wird oder „noch ein System“. Ein klarer Fahrplan sorgt dafür, dass Prozesse, Daten und Verantwortlichkeiten zusammenpassen und Sie schnell belastbare Ergebnisse sehen.

Start sauber aufsetzen: Scope, Zielbild, Verantwortlichkeiten

- Scope festlegen: Welche Richtlinien stehen im Fokus. Welche Einheiten starten. Was ist bewusst „nicht im Piloten“.

- Zielbild definieren: Welche 3 Outcomes müssen in 60 Tagen sichtbar sein (z. B. Status pro Einheit, Maßnahmenplan, exportierbare Nachweise).

- Rollen und Freigaben klären: Owner pro Richtlinie, Owner pro Einheit, Review und Freigabe. Stellvertretungen festlegen.

- Datenquelle entscheiden: Was ist künftig System of Record (Maßnahmen, Nachweise, Status). Welche Systeme liefern nur Zuarbeit.

Ergebnis nach 2 Wochen: Pilotscope, Rollenmodell, Reporting-Schema und ein „Definition of Done“ für Maßnahmen und Nachweise.

Prozesse und Inhalte standardisieren: Maßnahmen, Nachweise, Fristen

- zentral geführte Maßnahmen anlegen: Bausteine definieren, die mehreren Richtlinien zugeordnet werden können (Tagging statt Doppelpflege).

- Nachweis-Set definieren: Welche Nachweise brauchen Sie je Einheit. Wie werden sie benannt, versioniert, freigegeben, exportiert.

- Fristen und Eskalationen konfigurieren: wiederkehrende Aufgaben, Reviews, Meldeketten, Verantwortliche.

- Pilot-Daten migrieren: nur das, was Sie wirklich brauchen (Kernartefakte, keine Altlasten).

Ergebnis nach 4 Wochen: Standardprozesse laufen in der Software, erste Maßnahmen und Nachweise sind „ziehbar“, Fristen sind sichtbar und steuerbar.

Rollout-Plan: Pilot umsetzen, messen, dann skalieren

- Pilot in 1–2 Einheiten: echte Fälle durchspielen (z. B. Maßnahmen-Review, Incident-Dokumentation, Export für Prüfer).

- Reporting testen: Management-Ansicht, Fachbereich-Ansicht, Prüfer-Export. Lücken schließen.

- Betrieb etablieren: Review-Rhythmus, Verantwortliche, Qualitätschecks, Change-Logik.

- Rollout planen: Reihenfolge der Einheiten, Schulungsformat, Support-Modell, Integrationen priorisieren.

Ergebnis nach 60 Tagen: Pilot ist produktiv, die wichtigsten Exporte und Reports funktionieren, Rollout-Plan steht und die nächsten Einheiten sind startklar.

Praxis-Tipp

Starten Sie nicht mit „allen Richtlinien für alle Standorte“. Starten Sie mit einem klaren Piloten, der Multi-Regelwerk und Multi-Entity bereits abbildet, aber handhabbar bleibt.

Strategie-Check für Ihr Compliance-Software-Setup

In 20 bis 30 Minuten klären wir Ihren Zielzustand und skizzieren eine praxistaugliche Software-Architektur für Ihr konkretes Multi-Regelwerk/Multi-Standort-Szenario. Sie gehen mit drei konkreten Ergebnissen raus:

- Erste Empfehlung zur Tool-Auswahl: Plattform-first, Best-of-Breed oder Hybrid – inkl. zentraler Vorteile und Kompromisse

- Startpunkt für ein sinnvolles Pilot-Setup und nächste Schritte für den Rollout

- Grober 60-Tage-Plan (Meilensteine, Rollen, Datenbasis, Export-Anforderungen) + Vorschlag für einen vertiefenden Workshop

Drei schnelle Takeaways

1

Parallele Regulatorik wird beherrschbar, wenn Sie gemeinsame Bausteine definieren: Rollen, Maßnahmensteuerung und ein Nachweis-Set, das sich mehreren Richtlinien zuordnen lässt.

2

Software-Entscheidungen werden einfacher, wenn klar ist, was eine Plattform-Software leisten muss und wo Speziallösungen Standard sind. Entscheidend ist die Arbeitsteilung und ein eindeutiges System of Record.

3

Ein 60-Tage-Pilot mit echten Fällen bringt mehr als ein Mammutprojekt. Erst stabilisieren, dann skalieren: Reports, Exporte, Freigaben, Fristen.

FAQ

Was häufig gefragt wird – schnell beantwortet

Ihre nächsten Schritte zur passenden Compliance-Software-Lösung

Schauen Sie sich weiter in unserer Ressourcen-Sammlung zur Compliance-Umsetzung um: Gewinnen Sie Einblicke in spezifische Branchenthemen und entdecken Sie, wie der audatis MANAGER zu Ihren konkreten Fragestellungen rund um Compliance und Security passt.

Zum Weiterlesen

TISAX®-Software für Automotive-Zulieferer: Standort-Compliance bei NIS-2 und LkSG parallel steuern

Mehrere Werke, mehrere Labels, mehrere Partneranfragen – und der Bedarf nach einer TISAX®-Software, die das alles zusammenhält. In Automotive entscheidet nicht nur, ob Sie etwas umgesetzt haben, sondern ob Sie es standortübergreifend belegen können – schnell, konsistent und ohne jedes Mal neu zu starten.

DORA, BAIT und MaRisk parallel: Wie Compliance-Software Nachweise, Meldeketten und Drittparteien steuerbar macht

Finanzunternehmen und Versicherer beschaffen Compliance-Software nicht wegen Features. Sie beschaffen sie, weil die nächste BaFin-Prüfung ruhiger laufen soll: konsistente Nachweise, klare Verantwortlichkeiten, reproduzierbare Exporte. DORA, MaRisk und BAIT stellen ähnliche Anforderungen an Governance, Risikomanagement und Nachweisführung – aber aus unterschiedlichen Blickwinkeln. Wer sie getrennt bearbeitet, pflegt vieles doppelt. Wer sie als gemeinsames System denkt, spart Aufwand und wird prüfungssicherer.

KRITIS, NIS-2 und DS-GVO in Gesundheitswesen und Pharma: Wie Compliance-Software Nachweise, Vorfälle und Aufbewahrungsfristen steuerbar macht

Im Klinikbetrieb zählt jede Minute Verfügbarkeit – in Pharma entscheidet Datenintegrität über Auditfähigkeit. Spätestens bei BSI-Prüfung, Kassen- oder Dienstleisteraudit oder einem Sicherheitsvorfall zeigt sich, ob Nachweise, Verantwortlichkeiten und Meldeketten wirklich funktionieren. Die richtige Compliance-Software hilft, KRITIS-Anforderungen, NIS-2, DS-GVO und branchenspezifische Vorgaben in einem gemeinsamen System abzubilden – statt in getrennten Insellösungen.

NIS-2 und ISO 27001 in der Industrie parallel umsetzen: Wie Compliance-Software OT, Werke und Nachweise steuerbar macht

Mehrere Werke, IT und OT, dazu Anforderungen an die Lieferkette: In der Industrie entsteht erhöhter Aufwand selten durch einzelne Maßnahmen, sondern durch fehlende Steuerbarkeit über Standorte hinweg. Wer NIS-2 und ISO 27001 parallel umsetzen muss, braucht eine Compliance-Software, die beide Regelwerke in einem System abbildet – ohne Doppelpflege.

KRITIS-Software für Energieversorger, Stadtwerke und KRITIS-Unternehmen: Nachweise, Meldeketten und OT-Realität prüfbar steuern

Für Stadtwerke, Energieversorger und Netzbetreiber zählt vor allem eins: Betriebssicherheit mit prüffähigen Nachweisen. In KRITIS-Umgebungen treffen Leitwarte, OT und Dienstleisterzugänge auf feste Prüfzyklen und strenge Meldepflichten. Die richtige KRITIS-Software verbindet diese Anforderungen in einem System – statt in getrennten Tabellen und Ordnern.

Rund um den audatis MANAGER

Kostenfreie Vorstellung des audatis MANAGER (Webinar)

Erhalten Sie in diesem kostenfreien Webinar direkt von unserem Chefentwickler und einem Datenschutzexperten einen Überblick, wie Sie die Datenschutzmanagement-Software audatis MANAGER nutzen können, um Ihre Aufgaben im Bereich Datenschutz optimal und zeitsparend umzusetzen und dabei nachweislich Ihren Pflichten der Datenschutzgesetze nachkommen.

Alle Produktinformationen zum audatis MANAGER (Webseite)

Informieren Sie sich über unsere Software-Lösung für Compliance und Security: Anwendungsbereiche, Module und Features, Downloads, Demo-Zugang, Preise…

NIS-2, CRA, DS-GVO & Co.

Keine Panik vor NIS-2: Betroffenheit feststellen, Umsetzung starten!

Für Geschäftsführung & IT-Leitung: In 45 Minuten schaffen Sie eine belastbare Entscheidungsgrundlage: Betroffenheit klären, Risiken priorisieren, Umsetzung starten. Ohne Paragrafendschungel – mit klaren Kriterien, praxiserprobten Vorlagen und einer kompakten 90-Tage-Roadmap.

- Geschäftsführung: Sie erkennen, ob Handlungsbedarf besteht, welche Pflichten & Risiken relevant sind und welche Schritte jetzt Priorität haben – inklusive Ansatz für Ressourcen & Budget.

IT-Leitung: Sie erhalten klare Betroffenheitskriterien, die Top-5 Maßnahmen für den Start, einen 90-Tage-Plan mit Verantwortlichkeiten und Vorlagen, die Sie sofort einsetzen können.

Unsere Leistungen rund um Compliance und Security

NIS-2-Begleitung

Von der Erstberatung und dem Betroffenheits-Check für Ihr Unternehmen über die Gap-Analyse bis zur individuell skalierten Umsetzung begleiten wir Sie als erfahrener Dienstleister durch Ihr NIS-2-Projekt – pragmatisch, praxisnah und branchenbezogen.

ISO 27001 Begleitung

Wir unterstützen Unternehmen beratend bei der Einführung eines ISMS mit Ziel der ISO 27001 Zertifizierung. Bei bereits bestehendem ISMS führen wir Audits durch. Wir stellen externe Informationssicherheitsbeauftragte und bieten Schulungen von ISMS-Teams und weiteren Mitarbeitenden an.

TISAX®-Begleitung

Wir unterstützen Unternehmen beratend bei der Einführung eines ISMS mit Ziel der TISAX®-Zertifizierung. Bei bereits bestehendem ISMS führen wir Audits durch. Wir stellen externe Informationssicherheitsbeauftragte und bieten Schulungen von ISMS-Teams und weiteren Mitarbeitenden an.

Informationssicherheitsaudit (ISMS-Audit)

Von Vorlagen in Form von Richtlinien und Checklisten für Audits über notwendige Schulungen von ISBs bis zu Dienstleisteraudits und interner Audits zur Überwachung einzelner Bereiche oder des gesamten Unternehmens: wir helfen Ihnen, Ihr ISMS nachweisbar wirksam und funktionsfähig zu halten.