DORA, BAIT und MaRisk parallel: Wie Compliance-Software Nachweise, Meldeketten und Drittparteien steuerbar macht

Finanzunternehmen und Versicherer beschaffen Compliance-Software nicht wegen Features. Sie beschaffen sie, weil die nächste BaFin-Prüfung ruhiger laufen soll: konsistente Nachweise, klare Verantwortlichkeiten, reproduzierbare Exporte. DORA, MaRisk und BAIT stellen ähnliche Anforderungen an Governance, Risikomanagement und Nachweisführung – aber aus unterschiedlichen Blickwinkeln. Wer sie getrennt bearbeitet, pflegt vieles doppelt. Wer sie als gemeinsames System denkt, spart Aufwand und wird prüfungssicherer.

Ausgangslage bei Banken, Versicherungen und Fintech-Unternehmen: Prüfungslogik, Verteidigungslinien, Gruppensicht

Im Finanzsektor und bei Versicherern entstehen Anforderungen zyklisch: interne Kontrollen, Revision, externe Prüfer, Aufsicht. Gleichzeitig arbeiten Fachbereiche, IT und Security im Regelfall schon in klaren Rollenmodellen (typisch: drei Verteidigungslinien). Das macht Entscheidungen und Nachweise belastbar – erhöht aber auch die Abstimmungs- und Dokumentationslast.

Die konkreten Herausforderungen in der Praxis

- Verteidigungslinien plus Gremienlogik: Wer bewertet? Wer entscheidet? Wer gibt frei? Wer prüft unabhängig? Ohne definierte Freigabe- und Nachweisprozesse entstehen unnötige Schleifen.

- Gruppensicht statt Einzellogik: In Gruppen müssen gleiche Sachverhalte in mehreren Rechtsträgern vergleichbar sein (Taxonomien, Kritikalitäten, Provider-Klassen). Wenn gleiche Services und Provider bei jedem Rechtsträger unterschiedlich klassifiziert und in getrennten Systemen gepflegt werden, müssen gruppenweite Auswertungen aufwändig manuell erstellt werden.

Time-to-Answer bei Prüfungen: Gefragt ist nicht „wir haben das irgendwo“, sondern reproduzierbare Exporte: Register, Policies, Incidents, Maßnahmenstände, Freigaben.

Übliche Lösungsansätze ohne zentrales GRC-Plattform und wo sie an Grenzen stoßen

- Speziallösungen pro Domäne (z. B. SIEM/EDR für Security, ITSM/Ticketing für Incidents, BCM-Software für Notfallplanung, Vertrags- oder Vendor-Software für Auslagerungen). Das liefert Tiefe, aber oft keine gruppenweite Vergleichbarkeit.

- Dokumenten- und Richtlinienprozesse über DMS und Kollaboration, ergänzt um Freigabe-Workflows in Fachsystemen. Gut für Inhalte, schwach bei konsistenter Evidenz-Logik und Audit Trail über mehrere Systeme.

Reporting über Datenplattformen: Daten werden aus Systemen gezogen und als Dashboards dargestellt. Das hilft Management, ersetzt aber nicht das „System of Record“ für Freigaben, Nachweise und Prüfexports.

Offene Bedarfe, die in vielen Häusern bleiben und die eine Software abdecken muss, um wirklich zu helfen

- Einheitliche Taxonomien (Services, Assets, Provider, Kritikalität) mit Gruppen- und Rechtsträgersicht.

- Richtlinien-Mapping als Systemlogik, damit Controls und Nachweise mehrfach nutzbar sind (DORA, MaRisk, weitere Vorgaben).

- Evidence Packs als Standardexport (Audit View): je Rechtsträger und gruppenweit, inkl. Freigaben, Gültigkeiten und Historie.

- End-to-End Workflows für Incidents und Drittparteien, mit klaren Rollen, Fristen und nachvollziehbaren Entscheidungen.

Die Regelwerke kurz eingeordnet: DORA, MaRisk und BAIT, plus typische Überschneidungen

Bei Banken und Versicherungen laufen selten „Einzel-Richtlinien“. DORA gibt den operativen Takt für digitale Resilienz vor. MaRisk bleibt das Rahmenwerk für Risikosteuerung und Auslagerungen. BAIT ist bis Ende 2026 in vielen Häusern weiterhin der praktische Umsetzungsanker für IT-Governance und Sicherheitsorganisation.

DORA (operativ): Incidents, Meldeketten, Resilienztests, Drittparteien-Register und nachweisfähige Steuerung. DORA zwingt dazu, Prozesse über Zeitlinien, Zuständigkeiten und Exporte prüfbar zu machen.

MaRisk (steuernd): Risikoorganisation, Kontrollen, Auslagerungen, Governance. MaRisk fragt weniger „welches Software“, sondern ob Ihr Risikobetrieb funktioniert und Entscheidungen nachvollziehbar sind.

BAIT (umsetzungsnah): konkrete Leitplanken für IT-Organisation, Informationssicherheit, Identity/Access, IT-Betrieb und Berechtigungen. In der Praxis wird BAIT oft als „Checkliste der Prüferfragen“ erlebt, die mit DORA nicht verschwindet, sondern überlappt.

Typische Überschneidungen, die Sie über Richtlinien-Mapping bündeln können

- Incident-Prozess: ein Workflow mit Klassifizierung, Zeitlinie, Entscheidungen und Lessons Learned bedient DORA-Incident-Anforderungen und passt in BAIT-/MaRisk-Erwartungen an IT-Betrieb und Governance.

- Resilienz/BCM: RTO/RPO, Tests, Maßnahmen und Retests lassen sich als ein Control-Set führen und für DORA-Tests, BAIT-Betriebsanforderungen und MaRisk-Risiko-Steuerung nutzen.

- Drittparteien/Auslagerungen: ein Register mit Kritikalität, Verträgen, Reviews, Exit-Plan und Findings stützt DORA-Third-Party und MaRisk-Auslagerungsanforderungen; BAIT liefert häufig die Prüfdetails zur IT-Anbindung.

Merksatz: Nicht jedes Detail ist identisch. Aber viele Pflichten teilen sich dieselben Bausteine. Wenn Controls, Nachweise und Freigaben gemappt sind, vermeiden Sie Parallelwelten.

Zielbild im Finanzsektor: Group View, Legal Entity View, Audit View

Zwei Anforderungen sprechen bei Banken, Versicherungen und im Fintech-Bereich für die Harmonisierung der eingesetzten GRC-Software: sichere Umsetzung der Time-to-Answer bei Aufsicht, Revision und Prüfern sowie zuverlässige Steuerbarkeit über Rechtsträger. Bei der Auswahl eines geeigneten Software, hilft es, Zielsetzungen detaillierter zu definieren, an denen sich die Software messen lassen muss.

Group View (Gruppensicht): Management-Entscheidungen ohne Handarbeit

Hier sehen Sie gruppenweit, ob die wichtigsten Bausteine funktionieren: kritische Services, IKT-Risiken, Drittparteien, offene Findings, ablaufende Nachweise. Der Mehrwert ist nicht das Dashboard selbst, sondern die Konsequenz dahinter: gleiche Begriffe und Klassen für alle Einheiten. Dann wird aus „gefühlter Lage“ eine belastbare Priorisierung (z. B. welche Provider zuerst reviewed werden müssen).

Legal Entity View (Rechtsträgersicht): prüfbar und operativ nutzbar

Prüfungen und Pflichten sind am Ende rechtsträgerscharf. In dieser Sicht steuern Sie deshalb die Workflows: Incident-Klassifizierung plus Zeitlinie, Maßnahmenstände, Freigaben, Registerpflege. Der Mehrwert: Sie können Verantwortung sauber zuweisen und verhindern, dass gruppenweite Vorgaben lokal „anders“ interpretiert werden.

Audit View (Prüfsicht): Evidence Packs statt Dokumentenjagd

Wenn BaFin oder Prüfer fragen, zählt Geschwindigkeit plus Nachvollziehbarkeit. In der Audit View erzeugen Sie Evidence Packs als reproduzierbaren Export, z. B. für:

- Incident-Fälle (Zeitlinie, Entscheidungen, Lessons Learned)

- Drittparteien/Auslagerungen (Register, Kritikalität, Reviews, Exit-Plan)

- Resilienztests (Findings → Maßnahmen → Retest)

- Policies plus Freigaben

Was die Software im Kern liefern muss

Genau das, was oft noch fehlt: eine gemeinsame Taxonomie, ein verbindliches System of Record (Status, Nachweise, Freigaben) und Export-Mechanik für Evidence Packs. Das befähigt Sie über Rechtsträger hinweg, effizient Entscheidungen auf Basis konsistenter Daten zu treffen – manuelle Datensammlung und -aufbereitung überflüssig.

Praktische Auswahlhilfe: Software-Mechanik für Multi-Regelwerk und gruppenweite Prüfungsfähigkeit

Betrachten Sie bei der Auswahl einer Compliance-Software die Mechanik statt einzelner Features: So lassen sich Software-Demos schnell bewerten und es ist einfacher, die richtigen Rückfragen zu stellen. Wenn diese Mechaniken sauber abbildbar sind, werden Register, Workflows und Evidence Packs im Alltag prüfbar – und nicht erst „kurz vor der Prüfung“ zusammengebaut.

1 | Register-Logik (IKT-Risiko, Services, Provider, Auslagerungen)

|

2 | Richtlinien-Mapping (DORA, MaRisk, BAIT) als Systemlogik

|

3 | Incident-Workflow (Klassifizierung, Zeitlinie, Meldung, Lessons Learned)

|

4 | Resilienztests (Findings → Maßnahmen → Retest → Closure)

|

5 | Third-Party-Provider/Lieferkette (Tiers, Verträge, Reviews, Exit)

|

60-Sekunden-Test: 5 Ja/Nein-Fragen an Softwareanbieter

- Können Sie Register je Rechtsträger führen und gruppenweit konsolidiert auswerten?

- Kann ein Nachweis mehreren Regelwerken zugeordnet werden (Mapping im System, nicht in Excel)?

- Gibt es einen Incident-Workflow mit Zeitlinie, Freigaben und Fristen?

- Sind Findings aus Resilienztests als Maßnahmen mit Retest und Abschluss steuerbar?

- Unterstützt die Software Third-Party-Prozesse inkl. Tiering, Reviews und Exit-Infos?

Wie Software im Finanz- und Versicherungsalltag gewinnt oder verliert

Im Finanzsektor gewinnen Software nicht, weil sie „mehr Compliance“ versprechen. Sie gewinnen, wenn sie die drei harten Alltagseffekte verbessern: Prüfungsfähigkeit, Reaktionszeit und Gruppensteuerung.

Wo Tools gewinnen: spürbarer Nutzen im Alltag

Gewinn 1: Prüfungen werden planbar (Evidence Packs statt Ad-hoc-Projekte)

Wenn Evidence Packs reproduzierbar exportierbar sind (Register, Policies, Freigaben, Incident-Fälle, Findings), sinkt der Aufwand vor Prüfungen spürbar. Revision und Fachbereiche arbeiten am selben Stand, statt parallel zu sammeln.

Gewinn 2: Time-to-Answer sinkt, ohne dass Schlüsselpersonen blockieren

Viele Rückfragen sind nicht mit einer einfachen Nennung einer Maßnahme erledigt, sondern zielen auf sichtbare Nachvollziehbarkeit. Eine Software mit Rechtsträgersicht, Freigaben und Historie reduziert Eskalationen, weil Antworten schnell und konsistent geliefert werden können.

Gewinn 3: Gruppenweite Steuerung wird belastbar (gleiche Taxonomie, echte Vergleichbarkeit)

Wenn Services, Provider und Kritikalität gruppenweit gleich klassifiziert sind, werden KPIs sinnvoll: Welche Provider sind überfällig im Review? Wo häufen sich Findings? Welche Einheiten haben ablaufende Nachweise?

Gewinn 4: Incident- und Meldekette wird ruhiger (Zeitlinie, Entscheidungen, Fristen)

Ohne sauber geführte Timeline, Rollen und Freigaben entsteht bei Incidents Chaos in Kommunikation und Nacharbeit. Ein Workflow mit Zeitstempeln und Entscheidungspfad reduziert Nachtschichten und macht Lessons Learned nutzbar.

Gewinn 5: Drittparteien werden als Prozess geführt (Register, Reviews, Exit)

Eine Software gewinnt, wenn Third-Party-Management nicht bei „Vendor-Liste“ endet, sondern Tiering, Reviews, Findings, Maßnahmen und Exit-Infos über Rechtsträger hinweg steuerbar macht.

Typische Verluste beim „Weiter so“ ohne zentrale GRC-Software

- Doppelregister je Einheit und Domäne, dazu manuelle Konsolidierung für die Gruppe.

- Uneinheitliche Taxonomien: gleiche Provider, andere Kritikalität. Vergleiche werden politisch statt datenbasiert.

- Exporte als Handarbeit: für Prüfungen wird jedes Mal neu zusammengestellt.

- Verantwortungsdiffusion: unklar, wer freigibt. Entscheidungen werden in Mails „vergraben“.

Wann Software in Finanzunternehmen und Versicherungen „verliert“ – Warnsignale bei der Auswahl

- Keine echte Group View plus Legal Entity View (nur „Mandanten“ ohne Konzernlogik).

- Richtlinien-Mapping nur als Excel-Upload oder Notizfeld, nicht als Systemlogik.

- Evidence ohne Gültigkeit, Freigabe und Historie.

- Export nur als statisches PDF ohne reproduzierbare Pack-Logik.

- Workflows ohne Zeitlinie und Entscheidungspfad (Incident wird zum Ticket ohne Prüfspur).

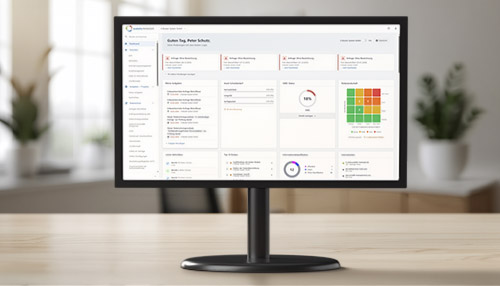

Was kann der audatis MANAGER für Banken, Versicherungen und Fintech leisten?

- Multi-Standort-Hierarchien mit Group View und Legal Entity View (gruppenweit und rechtsträgerscharf)

- Control Library mit Richtlinien-Mapping (DORA, MaRisk, BAIT) für wiederverwendbare Nachweise

- Register-Workflows für IKT-Drittparteien, Auslagerungen und kritische Services (inkl. Tiering, Reviews, Exit)

- Incident-Workflows mit Zeitlinie, Fristen, Freigaben und Audit Trail (prüfbar für Aufsicht und Revision)

- Evidence Packs als reproduzierbare Exporte (Audit View) plus revisionssichere Historie

Testen Sie den audatis MANAGER kostenlos!

Probieren Sie unsere Datenschutzmanagement Software unverbindlich für 30 Tage aus.

Reifegrad-Pfade: der softwaregestützte Next Step für Sie – vom Startup bis zum etablierten Haus

Damit die Software-Auswahl passgenau wird, lohnt eine einfache Reifegrad-Sicht. Je nach ihrer derzeitigen Software- und Nachweisreife können Sie Ihre Compliance-Umsetzung auf ein neues Level bringen, wenn Sie gezielt auf Features achten, die jetzt realistisch zu Verbesserungen führen.

Stufe 1

Niedriger Reifegrad: FinTech/InsurTech, junger kleiner Versicherer

Szenario: Lean-Teams, viel Outsourcing/SaaS, aber Nachweise liegen verteilt (ITSM, Doku, Vendor-Portale). Ziel ist „prüfbar werden“ ohne Overhead.

Fokus in der Software: ein Incident-Workflow (Zeitlinie plus Freigaben), ein Third-Party-Register light (kritische Provider, Tiering, Review-Rhythmus) und erste Evidence Packs für Standardanfragen.

Was wird besser: Sie reduzieren sofort Ihre Time-to-Answer bei Standardfragen und sparen sich Such- und Abstimmungsaufwand im Team. Incidents laufen weniger chaotisch, weil Entscheidungen und Fristen nachvollziehbar sind.

Stufe 2

Mittlerer Reifegrad: wachsende/konsolidierende Unternehmen + Bankenverbünde mit Reifegrad-Lücken

Szenario: Mehr Einheiten/Produkte, mehr Prüfanforderungen – aber Begriffe, Register und Bewertungen sind je Einheit unterschiedlich. Gruppenweite Auswertungen werden manuell.

Fokus in der Software: Group Minimum Standards (Taxonomie), Richtlinien-Mapping als Systemlogik (ein Control/Nachweis, mehrere Zuordnungen) und Audit View mit reproduzierbaren Exports (Evidence Packs pro Einheit plus gruppenweit).

Was wird besser: Doppelpflege sinkt, weil Controls und Nachweise mehrfach nutzbar werden. Gruppenreports und Prüfexports entstehen reproduzierbar statt als Projektarbeit vor dem Termin.

Stufe 3

Hoher Reifegrad: traditionell regulierte Banken und Versicherer, oft Legacy

Szenario: Kontrollsysteme stehen, aber Software-Landschaften sind fragmentiert (Legacy plus Spezialsysteme plus Reporting). DORA erhöht den Druck auf Reproduzierbarkeit (Timeline, Freigaben, Registerqualität).

Fokus in der Software: System of Record schärfen (Status/Nachweise/Freigaben), Gültigkeiten und Reviews automatisieren und Speziallösungen sauber anbinden. Für Versicherer gilt DORA (VAIT ist nicht mehr anzuwenden); BAIT ist für bestimmte Banken bis Ende 2026 noch relevant.

Was wird besser: Prüfungen werden ruhiger, weil Historie, Freigaben und Evidenz-Gültigkeiten konsistent sind. Fachbereiche verlieren weniger Zeit durch Nachfragen und Legacy-Silos erzeugen weniger Reibung in Reports und Exports.

Pilot- und Rollout-Blueprint in 60 Tagen

Der Fahrplan bleibt für alle Reifegrade gleich – nur die Tiefe variiert: Startups fokussieren 1 Rechtsträger, wachsende Gruppen nehmen 1–2 Einheiten plus Gruppensicht dazu, High-Maturity-Häuser nutzen den Pilot, um Legacy-Silos zu harmonisieren.

Setup

- Scope festlegen (DORA plus 1–2 Überschneidungen zu MaRisk/BAIT)

- Rollen und Freigaben definieren

- gemeinsame Taxonomie für Services und Provider setzen

- System of Record festlegen

Pilot

- 1 Incident-Workflow produktiv (Klassifizierung, Zeitlinie, Freigaben, Export)

- Evidence Set aufbauen (Gültigkeit plus Review)

- Third-Party-Register-Pilot starten (Top-10 Provider mit Tiering, Review-Rhythmus, Exit-Infos)

Stabilisieren und skalieren

- Audit View als Evidence Packs etablieren (prüfbar und reproduzierbar)

- Group View ergänzen (falls mehrere Einheiten)

- Findings aus Tests in Maßnahmensteuerung überführen

- erste Prüfungs-/Revisionsrunde als Feedback nutzen und Lücken schließen

DORA Compliance-Setup-Check

Vereinbaren Sie ein kurzes Orientierungsgespräch mit dem audatis MANAGER Team, in dem wir Ihren Ausgangspunkt einordnen (Reifegrad, Software-Kombination, Prüfanforderungen) und gemeinsam klären, welcher nächste Schritt sinnvoll ist: Pilot, Workshop oder erst Prozess- und Taxonomie-Definition. Sie gehen mit einem konkreten nächsten Schritt raus (Pilot, Workshop oder erst Taxonomie klären) – plus einem groben Pilot-Scope (1–2 Einheiten).

FAQ

Fragen zu DORA-Compliance-Tools schnell beantwortet

Ihre nächsten Schritte zur passenden Compliance-Software-Lösung

Schauen Sie sich weiter in unserer Ressourcen-Sammlung zur Compliance-Umsetzung um: Gewinnen Sie Einblicke in spezifische Branchenthemen und entdecken Sie, wie der audatis MANAGER zu Ihren konkreten Fragestellungen rund um Compliance und Security passt.

Zum Weiterlesen

Hauptseite

NIS-2, CRA und DS-GVO standortübergreifend umsetzen: So deckt Compliance-Software parallele Anforderungen ab

In Unternehmensgruppen und Konzernen scheitert Compliance selten an einer einzelnen Richtlinie, sondern an der Gleichzeitigkeit: NIS-2, CRA, DS-GVO und weitere Vorgaben treffen auf mehrere Standorte, unterschiedliche Reifegrade und lokale Besonderheiten. Zu oft entsteht aus historisch gewachsenen Abläufen Doppelpflege in Parallelsystemen. Nachweise existieren zwar, sind aber nicht schnell genug auffindbar, nicht exportierbar und entsprechen nicht den unternehmensweiten Vorgaben. Die richtige Compliance-Software kann hier Struktur schaffen.

Rund um den audatis MANAGER

Kostenfreie Vorstellung des audatis MANAGER (Webinar)

Erhalten Sie in diesem kostenfreien Webinar direkt von unserem Chefentwickler und einem Datenschutzexperten einen Überblick, wie Sie die Datenschutzmanagement-Software audatis MANAGER nutzen können, um Ihre Aufgaben im Bereich Datenschutz optimal und zeitsparend umzusetzen und dabei nachweislich Ihren Pflichten der Datenschutzgesetze nachkommen.

Alle Produktinformationen zum audatis MANAGER (Webseite)

Informieren Sie sich über unsere Software-Lösung für Compliance und Security: Anwendungsbereiche, Module und Features, Downloads, Demo-Zugang, Preise…

NIS-2, CRA, DS-GVO & Co.

Keine Panik vor NIS-2: Betroffenheit feststellen, Umsetzung starten!

Für Geschäftsführung & IT-Leitung: In 45 Minuten schaffen Sie eine belastbare Entscheidungsgrundlage: Betroffenheit klären, Risiken priorisieren, Umsetzung starten. Ohne Paragrafendschungel – mit klaren Kriterien, praxiserprobten Vorlagen und einer kompakten 90-Tage-Roadmap.

- Geschäftsführung: Sie erkennen, ob Handlungsbedarf besteht, welche Pflichten & Risiken relevant sind und welche Schritte jetzt Priorität haben – inklusive Ansatz für Ressourcen & Budget.

IT-Leitung: Sie erhalten klare Betroffenheitskriterien, die Top-5 Maßnahmen für den Start, einen 90-Tage-Plan mit Verantwortlichkeiten und Vorlagen, die Sie sofort einsetzen können.

Unsere Leistungen rund um Compliance und Security

NIS-2-Begleitung

Von der Erstberatung und dem Betroffenheits-Check für Ihr Unternehmen über die Gap-Analyse bis zur individuell skalierten Umsetzung begleiten wir Sie als erfahrener Dienstleister durch Ihr NIS-2-Projekt – pragmatisch, praxisnah und branchenbezogen.

ISO 27001 Begleitung

Wir unterstützen Unternehmen beratend bei der Einführung eines ISMS mit Ziel der ISO 27001 Zertifizierung. Bei bereits bestehendem ISMS führen wir Audits durch. Wir stellen externe Informationssicherheitsbeauftragte und bieten Schulungen von ISMS-Teams und weiteren Mitarbeitenden an.

Informationssicherheitsaudit (ISMS-Audit)

Von Vorlagen in Form von Richtlinien und Checklisten für Audits über notwendige Schulungen von ISBs bis zu Dienstleisteraudits und interner Audits zur Überwachung einzelner Bereiche oder des gesamten Unternehmens: wir helfen Ihnen, Ihr ISMS nachweisbar wirksam und funktionsfähig zu halten.

Cybersecurity

Wir bieten umfassende Cybersecurity-Leistungen an – immer auf Ihr Unternehmen und Ihren konkreten Bedarf zugeschnitten. Wir führen IT-Schwachstellenanalysen und Penetrationstests durch und identifizieren und schließen Sicherheitslücken in Ihrer IT-Infrastruktur. Mit praxisnahen und individualisierten Phishing-Kampagnen sensibilisieren wir Ihre Mitarbeitenden nachhaltig für Angriffsrisiken.